Ende April 2026 sind in praktisch allen Linux Distributionen gravierende Sicherheitslücken gefunden worden, bei denen Angreifer sich Root-Rechte verschaffen können und so Apps installieren können oder das Linux System überwachen und steuern können. Diese Sicherheitslücken wurden durch KI-Einsatz gefunden und werden praktisch immer bei Linux über die Linux-Updates behoben.

Copy Fail – CVE-2026-31431 – Sicherheitsproblem im Kernel

Diese Sicherheitslücke mit der CVE-Fehlernummer CVE-2026-31431 befindet sich im Kernel der meisten Linux-Distributionen. Ein lokaler Benutzer kann sich hier Root-Rechte verschaffen und den Rechner kontrollieren. Diese Sicherheitslücke existiert in vielen Kerneln schon seit 2017. Ein Angriff auf diese Sicherheitslücke hinterlässt kaum Spuren im System und sitzt in der Linux-Krypto-API „AF_ALG“.

Pack2TheRoot – CVE-2026-41651 – Packagekit-Sicherheitslücke

Diese Sicherheitslücke sitzt nicht im Kernel selbst, sondern im „PackageKit“. Sie existiert seit ca. 12 Jahren in Linux. Ab der Version des Package-Kits „PackageKit 1.3.5+” wurde das Problem gefixt.

Dirty Frag – CVE-2026-43500 und CVE-2026-43284

Dirty Frag ist auch eine gefährliche Sicherheitslücke. Sie sitzt in den Modulen „xfrm-ESP“ und „RxRPC“, deshalb gibt es auch zwei CVE-Nummern. Auch hier können sich Angreifer Root-Rechte verschaffen.

Aber nicht in jeder Linux-Distribution und in jedem Linux-Kernel sind diese Sicherheitslücken vorhanden. Habt Ihr einen der Kernel Linux 6.18.22, Linux 6.19.12 oder Linux 7.0 oder höher, dann sollten diese Lücken bereits gefixt sein oder eben gar nicht vorhanden sein.

Habt Ihr einen älteren Kernel wie 6.17 oder 6.8, dann müssen diese Lücken nicht vorhanden sein oder können auch durch eure Distribution aktuell bereits schon gefixt sein.

Eigene Linux-Distribution ganz einfach prüfen

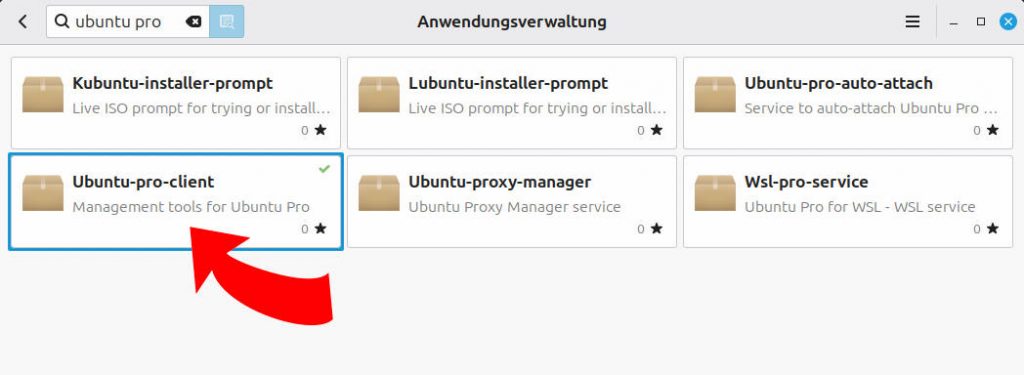

Ihr könnt eure Linux-Distribution ganz einfach und schnell selbst prüfen, wenn sie auf Ubuntu basiert, wie bspw. Linux Mint, Zorin OS, Elementary OS, Pop OS und auch Ubuntu selbst.

Installiert euch einfach in der grafischen Anwendungsverwaltung den „Ubuntu Pro Client“ oder tippt im Terminal den Befehl zum Installieren ein:

sudo apt install ubuntu-pro-clientIm Terminal selbst kann man jede CVE-Sicherheitslücke mit dem Ubuntu Pro Client Befehl „pro fix“ prüfen, ob diese vorhanden ist, bereits geschlossen ist oder überhaupt nie existiert hat.

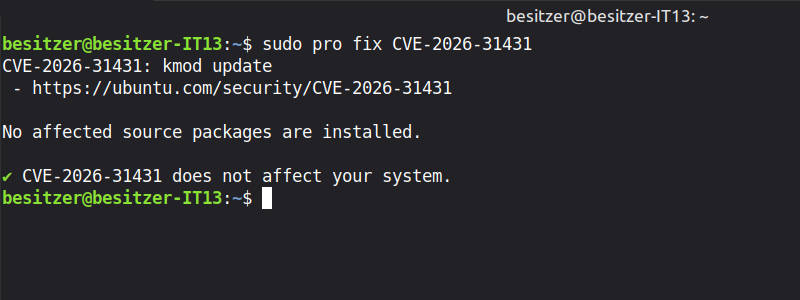

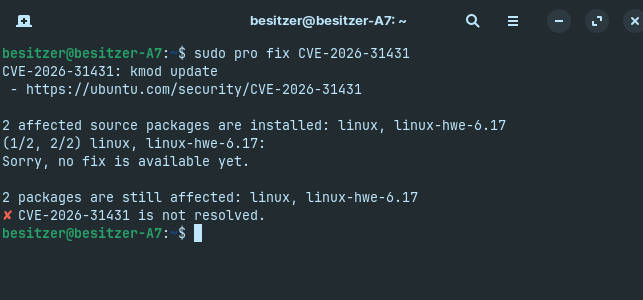

Copy Fail Sicherheitslücke prüfen

Tippt zum Prüfen der Sicherheitslücke „Copy Fail“ (CVE-Nummer CVE-2026-31431) wie folgt ein:

sudo pro fix CVE-2026-31431Pack2TheRoot – Sicherheitslücke prüfen

Zum Prüfen der Pack2TheRoot Sicherheitslücke tippt Ihr ein:

sudo pro fix CVE-2026-41651Dirty Frag Sicherheitslücke prüfen

Zum Prüfen der Dirty Frag Sicherheitslücken tippt Ihr ein:

sudo pro fix CVE-2026-43500

sudo pro fix CVE-2026-43284Ergebnis – Beispiel „Copy Fail“

Bekommt Ihr dieses Ergebnis bei einer CVE-Prüfung (grüner Haken), dann ist die Sicherheitslücke bei eurem Linux nicht vorhanden oder schon geschlossen, also alles gut – hier die Copy Fail Lücke:

Bekommt Ihr dieses Ergebnis bei einer CVE-Prüfung (rotes X), dann ist die Sicherheitslücke bei eurem Linux vorhanden und muss behoben (gefixt) werden – hier die Copy Fail Lücke:

Sicherheitslücken fixen, beheben und schließen

Oft gibt es zum Schließen einer Sicherheitslücke ein Workaround, bei dem z.B. ein betroffenes Modul beim Systemstart nicht mehr geladen wird oder komplett deaktiviert wird. Bei Kernel-Problemen hilft aber praktisch nur ein gefixter Kernel durch den Anbieter der Linux-Distribution wie Linux Mint, Ubuntu, Zorin OS, Elementary OS oder PopOS.

Startet bei eurer Linux Distribution die Aktualisierungsverwaltung und ladet zeitnah alle Updates herunter, um die CVE-Lücken zu schließen. Alle oben genannten Sicherheitslücken sind zum Zeitpunkt dieses Artikels bei Linux Mint schon geschlossen, bei anderen Linux-Distros wie Zorin OS leider noch nicht.

Schaut auch mal dieses Youtube-Video, wie man sein Linux auf diese Sicherheitslücken prüft:

Danke für das Lesen dieses Artikels und viel Erfolg mit eurem Linux.